Альмагамбетов Б. Т. — магистрант 2-го курса Института послевузовского образования Академии правоохранительных органов при Генеральной прокуратуре Республики Казахстан;

Медиев Р. А. — доцент кафедры следственно-оперативной работы Института повышения профессионального уровня Академии правоохранительных органов при Генеральной прокуратуре Республики Казахстан, доктор PhD;

Токубаев К. З. — заместитель начальника по учебной работе Учебного центра МВД Республики Казахстан имени Б. Момыщулы, доктор PhD.

Б. Т. Әлмағамбетов — Қазақстан Республикасы Бас прокуратурасының жанындағы Құқық қорғау органдары академиясының жоғары оқу орнынан кейінгі білім беру институтының 2-курс магистранты;

Р. А. Медиев — Қазақстан Республикасы Бас прокуратурасының жанындағы Құқық қорғау органдары Академиясының кәсіби деңгейін арттыру институтының жедел-тергеу жұмысы кафедрасының доценті, PhD докторы;

Қ.З. Тоқыбаев — Қазақстан Республикасы ІІМ Б. Момышұлы атындағы Оқу орталығы бастығының оқу жұмысы жөніндегі орынбасары, PhD докторы.

Almagambetov T. — graduate student of the 2nd course of Institute of postgraduate education of the law enforcement Academy under the Prosecutor General of the Republic of Kazakhstan;

Mediev R. — associate Professor of the Department of operational — investigative work of Institute of improvement of professional level of the law enforcement Academy under the Prosecutor General of the Republic of Kazakhstan, PhD;

Tokybayev — Deputy head of the B. Momyshuly training center of the Ministry of internal Affairs of the Republic of Kazakhstan for academic work, PhD.

МЕТОДИЧЕСКИЕ РЕКОМЕНДАЦИИ ПО ИЗУЧЕНИЮ ТЕОРЕТИЧЕСКИХ И ПРАКТИЧЕСКИХ АСПЕКТОВ ПРОВЕДЕНИЯ ОНЛАЙН ОБЫСКА КАК СРЕДСТВО ПОИСКА И ПРЕДВАРИТЕЛЬНОГО ИССЛЕДОВАНИЯ, А ТАКЖЕ ИСТОЧНИКОВ ИНФОРМАЦИИ В ДОКАЗЫВАНИИ ПО УГОЛОВНЫМ ДЕЛАМ

ІЗДЕСТІРУ ЖӘНЕ АЛДЫН АЛА ЗЕРТТЕУ ҚҰРАЛЫ РЕТІНДЕ ОНЛАЙН ТІНТУ ЖҮРГІЗУДІҢ ТЕОРИЯЛЫҚ ЖӘНЕ ПРАКТИКАЛЫҚ АСПЕКТІЛЕРІН, СОНДАЙ-АҚ ҚЫЛМЫСТЫҚ ІСТЕР БОЙЫНША ДӘЛЕЛДЕУДЕГІ АҚПАРАТ КӨЗДЕРІН ЗЕРДЕЛЕУ ЖӨНІНДЕГІ ӘДІСТЕМЕЛІК ҰСЫНЫМДАР

METHODOLOGICAL RECOMMENDATIONS FOR THE STUDY OF THEORETICAL AND PRACTICAL ASPECTS OF CONDUCTING AN ONLINE SEARCH AS A MEANS OF SEARCH AND PRELIMINARY RESEARCH, AS WELL AS SOURCES OF INFORMATION IN PROVING CRIMINAL CASES ВВЕДЕНИЕ

За последнее десять лет в Казахстане успешно реализуется модернизация отечественной правовой системы согласно концепции правовой политики Республики Казахстан, утвержденной Указом Президента № 858 от 24 августа 2009 года. Результаты мер по повышению эффективности правоохранительной деятельности и судебной системы в Казахстане очевидны: страна вошла в число 50 конкурентоспособных стран мира.

Следующее десятилетие перед нашим государством поставлена задача по вхождению в 30-ку самых развитых стран мира, которая требует нового инновационного развития и ускоренного технологического обновления.

В своем Послании народу Казахстана Первый Президент Н. А. Назарбаев объявил о Третьей модернизации, стержнем которой является цифровизация.

Тем самым в соответствии с частью 3 статьи 180 Уголовно-процессуального кодекса Республики Казахстан Комитетом по правовой статистике и специальным учетам Генеральной прокуратуры Республики Казахстан разработаны правила приема и регистрации заявления, сообщения или рапорта об уголовных правонарушениях в рамках Единого реестра досудебных расследований, что позволило обеспечить электронную регистрацию всех уголовных правонарушений.

С 1 января 2016 года запущена новая автоматизированная информационноаналитическая система судебных органов Республики Казахстан ИС «Төрелік». Данная система позволяет формировать автоматически статистические и аналитические отчеты и практически полностью перейти в электронную форму делопроизводства в судах. Система интегрирует все имеющиеся сервисы, в том числе электронный архив судебных документов, внутренний портал, кадровую систему, интернет-ресурсы судов, Call-центр, ознакомление с судебными документами, «Судебный кабинет».

Следующим этапом стало то, что в 2017 году был создан модуль «Электронное уголовное дело» на базе ИС ЕРДР, что позволило автоматизировать стадии досудебного расследования и прокурорского надзора. Тем самым Уголовнопроцессуальный кодекс Республики Казахстан был дополнен статьей 42-1 в Главе 5 в соответствии с Законом РК от 21 декабря 2017 г. № 118-VI.

Данные обстоятельства обязывают к пересмотру устоявшихся консервативных приемов и методов координации деятельности следственных и оперативных подразделений, а именно таких как онлайн-обыск по преступлениям с применением информационных технологий.

Тем самым Указом Президента Республики Казахстан от 15 февраля 2018 года № 636 утвержден Стратегический план развития Республики Казахстан до 2025 года, где правоохранительным и судебным органам поручено обеспечить поэтапный переход уголовных дел в электронный формат.

В настоящее время созданы межведомственные рабочие группы по разработке различных модулей в электронном формате, это также потребует кардинального изменения существующего уголовно-процессуального законодательства Республики Казахстан.

Представляется, что исследование аспектов проведения онлайн-обыска как средства поиска и предварительного исследования, а также источников информации в доказывании по уголовным делам, является актуальным в теоретическом и практическом применении.

ГЛАВА 1. ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ В ПРАВОПРИМЕНИТЕЛЬНОЙ ДЕЯТЕЛЬНОСТИ И МЕТОДОЛОГИЯ ИХ ПРИМЕНЕНИЯ

Вопрос внедрения информационных технологий в правоприменительную деятельность активизировался с принятием государственной программы формирования и развития национальной информационной инфраструктуры Республики Казахстан (далее — РК) путем создания базы единой системы электронного документооборота[1].

Еще в 2003 году по инициативе Верховного Суда РК путем утверждения Концепции началось выполнение важной задачи в рамках создания и развития Единой автоматизированной информационно-аналитической системы судебных органов Республики Казахстан (далее — ЕАИАС СО РК).

Тем самым с 1 июля 2007 года судебная система Казахстана начала процесс перехода к электронному делопроизводству. Система автоматизированного учета последовательно внедрялась сначала в областных, а затем в районных и приравненных к ним судах Республики.

В судебных органах Казахстана перед системой «ЕАИАС СО РК» ставились следующие задачи:

- полный учет работы судов по отправлению правосудия;

- контроль на разных уровнях судебной системы за работой канцелярий судов и судей по срокам рассмотрения заявлений, дел, жалоб, составления и вручения судебных актов и т. д.;

- учет качества отправления правосудия судьями первой инстанции;

- организация полного цикла электронного документооборота во всей судебной системе республики (подготовка, визирование, доработка документа, подписание документа, отправка в другой орган судебной системы);

- организация доступа к банку данных судебных актов, вынесенных судами республики, через Интернет-ресурс Верховного Суда РК;

- переход на безбумажные технологии взаимодействия с государственными и правоохранительными органами Республики.

Автоматизированный учет в судах позволил увеличить оперативность входящей корреспонденции, включая судебные дела и распределение между судьями этого суда. Система «ЕАИАС СО РК» дала возможность вести учет всех судебных дел без исключений по категориям. Также данная система обеспечила модернизацию делопроизводства в судах. Тем самым ее возможности позволили внедрить фиксацию судебных процессов.

Одновременно определенные наработки в досудебном расследовании для реализации информационных технологии в правоприменительной деятельности в правоохранительных органах также имелись. Например, в 2012 году в Казахстане была внедрена электронная регистрация всех заявлений и сообщений о преступлениях (электронная книга учета заявлений).

В 2014 году на VI съезде судей Казахстана в целях упрощения и доступности судебной системы для граждан[2], а также широкого применения инновационных технологий в судопроизводстве были реализованы:

- Модернизированные Интернет-ресурсы судебной системы Республики Казахстан.

- Информационная система (далее — ИС) оповещения участников судебного процесса посредством отправки SMS-сообщений и электронной почты.

- ИС «Ознакомление с судебными документами».

- ИС «Графики рассмотрения судебных дел».

- ИС «Судебный кабинет».

- ИС «Судебная повестка».

- Call-центр судебных органов с единым номером 1401.

- «Единая система электронного документооборота государственных органов».

С 1 апреля 2015 года в части делопроизводства запущена новая автоматизированная информационно-аналитическая система судебных органов Республики Казахстан (Төрелік), с 1 сентября 2015 года в части судопроизводства в Военном Суде Республики Казахстан и его гарнизонах, а с 1 января 2016 года по всей Республике.

Одновременно и Генеральная прокуратура РК как высший надзорный орган страны поставила перед собой важную задачу — сделать уголовный процесс с момента начала досудебного расследования до рассмотрения дел в судах более открытым, прозрачным и удобным для всех. За реализацию этих задач взялся Комитет по правовой статистике и специальным учетам Генеральной прокуратуры Республики Казахстан (далее — КПСиСУ).

С 1 января 2015 года были введены в действие новые Уголовный и Уголовнопроцессуальный кодексы РК, где в принимаемом Уголовно-процессуальном кодексе кардинально изменена первоначальная стадия уголовного процесса путем исключения из нее стадий возбуждения уголовного дела и доследственной проверки.

В этой связи в КПСиСУ на базе электронной регистрации всех заявлений и сообщений о преступлениях с 2015 года заработал Единый реестр досудебных расследований (далее — ЕРДР). Сегодня регистрация заявлений и сообщений о преступлениях в ЕРДР служит началом расследования.

Для работы по новому уголовному законодательству в базе данных ЕРДР всем ответственным сотрудникам органов уголовного преследования предоставлен соответствующий доступ к базе данных.

Для этого сотрудникам правоохранительных органов предусмотрены флешносители электронно-цифровой подписи (далее — ЭЦП) «KazToken» в целях обеспечения необходимого уровня информационной безопасности.

Согласно ст. ст. 179, 180 УПК РК, поводом к началу досудебного расследования являются только 4 вида заявлений и сообщений, зарегистрированные в ЕРДР:

- заявление физического лица либо сообщение должностного лица государственного органа или лица, выполняющего управленческие функции в организации, об уголовном правонарушении либо безвестном исчезновении лица;

- явка с повинной;

- сообщения в средствах массовой информации;

- рапорт должностного лица органа уголовного преследования о подготавливаемом, совершаемом или совершенном уголовном правонарушении[3].

Также отметим, что регистрировать в ЕРДР сообщения по номеру «102» или каналам экстренной связи (101, 112 и др.) не допустимо.

Сообщения, поступающие по номеру «102», проверяются на признаки уголовного правонарушения. Только после выяснения всех обстоятельств на признаки уголовного правонарушения, сотрудник рапортом производит регистрацию в ЕРДР.

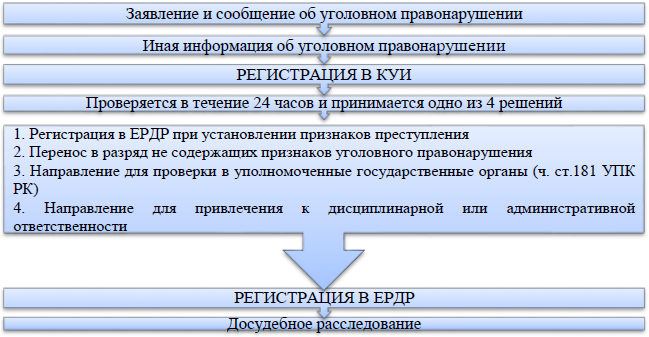

Два уровня регистрации позволяют осуществлять просмотр всех поступающих заявлений и сообщений.

Производится первичная регистрация в Книге учета информации — «КУИ».

После чего в течение 24 часов должно быть принято одно из четырех решений:

- регистрация в ЕРДР;

- перенос в разряд происшествий, не содержащих признаков уголовного правонарушения;

- направление для проверки в уполномоченные госорганы;

- направление заявления для привлечения к административной или дисциплинарной ответственности[4].

В соответствии с требованиями УПК первоначальная регистрация проводится в КУИ, где до регистрации в ЕРДР заявления и сообщения направляются в государственные органы для проведения проверок или для привлечения к административной ответственности, в суды по делам частного обвинения.

Все сообщения, как в КУИ, так и в ЕРДР, имеют регистрационные номера, привязанные к талону, который выдается заявителю.

Тем самым все действия и решения вносятся в электронном виде, в специальной форме.

При заполнении данных форм система позволяет полностью автоматизировать составление отчетов и формирование отчетных данных.

Все действия при работе с информационно-учетными документами заверяются ЭЦП должностного лица, принимающего процессуальное решение, за исключением отдельных случаев, предусмотренных Кодексом, требуемые согласования или утверждения прокурором.

Для исключения ошибочных вводов в анкетных данных граждан ЕРДР интегрирован с базой данных «Физических и Юридических лиц».

2018 году Указом Президента Республики Казахстан был утвержден Стратегический план развития Республики Казахстан до 2025 года (далее – Стратегический план), где предусмотрен поэтапный переход уголовного судопроизводства в электронный формат[5].

В рамках реализации Стратегического плана КПСиСУ на базе информационной системы ЕРДР с 1 января 2018 года разработал и реализовал модуль «Электронное уголовное дело» (далее — е-УД), который интегрирован с судебной информационной системой «Төрелік».

Тем самым внесены соответствующие поправки в УПК РК, предусматривающие расследование уголовных дел в электронном формате (Закон «О внесении изменений и дополнений в некоторые законодательные акты Республики Казахстан по вопросам модернизации процессуальных основ правоохранительной деятельности» от 21 декабря 2017 года).

Это позволило цифровизировать все стадии уголовного судопроизводства (от регистрации правонарушения до вынесения приговора суда).

Для поэтапной реализации перевода уголовного судопроизводства в электронном формате решены следующие организационные и правовые вопросы.

Для расследования электронных уголовных дел реализованы следующие функционалы:

- доступ в систему посредством 3-х факторной аутентификации;

- 350 шаблонов базовых процессуальных документов;

- нанесение подписей на процессуальные документы посредством графического планшета (стилус);

- получение персональных сведений из государственных баз данных;

- «SMS-повестка» (вызов участников уголовного процесса);

- веб-портал «Публичный сектор» (электронное взаимодействие органов уголовного преследования с адвокатами и участниками процесса);

- «е-Жалоба» — подача участникам процесса жалоб в онлайн режима;

- АРМ «Криминалист» (электронное назначение и получение криминалистических исследований);

- АРМ «Эксперт» (электронное назначение и получение судебных экспертиз);

В заключении также отметим, что в рамках дальнейшей реализации Стратегического плана государственной программы «Цифровой Казахстан» Генеральной прокуратурой Республики Казахстан в процесс внедрения информационных технологий в правоприменительную деятельность включены 5 проектов:

- «Электронное уголовное дело»;

- «Единый реестр административных производств»;

- «Единый реестр субъектов и объектов проверок»;

- «Электронное обращение»; — «Аналитический центр».

Тем самым приходим к следующим выводам:

Реализация цифровой системы подачи заявлений о правонарушениях и оплаты штрафов:

- минимизирует влияние человеческого фактора;

- приведет к внедрению элементов искусственного интеллекта в судопроизводстве; снизит возможность для фальсификации и коррупции.

ГЛАВА 2. ОСНОВНЫЕ ПОТРЕБНОСТИ И ПЕРСПЕКТИВЫ РАЗВИТИЯ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ В ПРАВООХРАНИТЕЛЬНЫХ ОРГАНАХ

Первоочередной задачей правоохранительных органов во всех странах является защита прав и свобод человек, его жизнь и безопасность, прописанные в особом нормативно-правовом акте, имеющем высшую юридическую силу — Конституции[6].

Однако необходимо отметить, что высокотехнологические преступления уже преодолевают традиционные географические границы, так называемые (транснациональные киберпреступления), и правоохранительным органам уже сложнее говорить о защите прав граждан в полной мере.

Цифровые, информационные и аналитические данные, которые используют правоохранительные органы в ходе расследований, становятся все более разными и сложными, часто распределяются по многим всевозможным информационнотехнологическим системам в различных типах и форматах.

Как отмечают специалисты правоохранительных органов зарубежных стран: «оперативные потребности и объемы следственных данных продолжают расти, часто темпами, намного превышающими темпы увеличения кадровых ресурсов»[7].

Тем самым для правовой защиты и установления основного закона государства правоохранительным органам необходимо уже переходить на новые технологические навыки, такие как инновационные (цифровые) технологии.

Одним из вариантов решения проблемы «связности» и «прослеживаемости» данных в работе правоохранительных органов может стать использование технологии блокчейн, которая, в частности, дает возможность создания непрерывно доступных, отказоустойчивых распределенных систем хранения и идентификации (подтверждения достоверности) данных, связанных с преступлениями и их расследованием. В том числе, цифровых данных (фото-, видео-, аудиоматериалы, тексты сообщений, записи транзакций и т.д.), а также оцифрованных идентификаторов материальных улик и вещественных доказательств. На технологии блокчейн также могут быть основаны национальные и международные системы поиска и идентификации лиц и транспортных средств, связанных с преступлениями[8].

Уже сейчас многие страны заинтересованы в применении автоматизированных рабочих мест с использованием современных цифровых технологий. Что же касается Республики Казахстана, то с 1 января 2018 года успешно применяется «Электронное уголовное дело» на базе информационной системы «Единый реестр досудебных расследований»[9].

Целю данного проекта является — отказ от бумажных носителей с переходом на электронную форму ведения уголовного процесса, путем внедрения программного обеспечения «Электронное уголовное дело», подачи гражданами заявления и сообщения об уголовных правонарушениях посредством web-портала Комитета по правовой статистике и специальным учетам Генеральной прокуратуры Республики Казахстан.

Необходимо отметить, что в условиях расследования в рамках Электронного уголовного дела необходимо задуматься о создании управления и хранения доказательств, основанных на технологии «блокчейн».

Понятно, что в случае использования распределенных технологий в правоохранительной сфере речь идет не о применении публичных блокчейнов (Bitcoin, Ethereum, Waves и т.д.), а об использовании приватных, «корпоративных» блокчейнов (Hyperledger Fabric, Exonum, Corda, Vostok и т.д.), оптимально — с возможностью верификации и назначения пользовательских ролей[10].

К примеру, «Блокчейн обеспечивает хронологическую запись действий в системе, устанавливает, каким образом цифровое доказательство было создано / получено / изменено, каким объектом, с какого местоположения, таким образом, чтобы можно было восстановить и исследовать последовательность событий и действий, ведущих к текущему состоянию цифровых доказательств. Это является критически важной возможностью для защиты цифровых доказательств и обеспечения гарантии целостности цепочек доказательств»[11].

Простым примером может быть задержание подозреваемого полицейским, который имеет видеожетон. Особую актуальность этот пример приобретает по причине его «органичной встраиваемости» в концепт общественной безопасности «Умного» города.

При работе видеокамера создает видео-файлы небольшого хронометража и последовательно отправляет их в защищенное облачное хранилище через безопасный канал связи. Одновременно с поступлением файла в облачное хранилище в сети блокчейн создается его «цифровой слепок» — на основе данных и метаданных (формат, размер и другие технические характеристики, каким устройством была сделана запись, где и в какое время), криптографический алгоритм генерирует уникальный идентификатор малого размера — цифровую подпись («хэш»). Эта подпись, по которой сопоставлен файл в хранилище, и записывается в блокчейн. Подпись используется только для последующих проверок подлинности (соответствия оригиналу), конфиденциальные данные расследования остаются в безопасности. Проверка подлинности файла по соответствию его оригинальной подписи будет простой и быстрой.

По мере продвижения расследования (обращения к видеофайлу для просмотра, копирования, использования в создании отчетов и т.д.) новые хэшподписи автоматически генерируются и связываются с основной подписью видеофайла, не нарушая ее. В том же случае, если произойдет попытка изменить сам файл (или заменить его другим файлом), подпись будет также безвозвратно изменена и никогда не сможет быть идентичной первоначальной подписи (записанной в блокчейн)[12].

«Поскольку блокчейн используется для создания «цифрового слепка» данных практически в реальном времени, даже самые ярые сторонники теории заговора могут убедиться в том, что доказательства не были подделаны - после добавления данных в сеть, они уже не могут быть изменены или сфальсифицированы, без обнаружения этого факта»[13].

Еще раз отметим, что в блокчейн записываются зашифрованные подписи «цифровых слепков» объектов, но не сами объекты (то есть видео-файл не может быть записан в блокчейн или воспроизведен из блокчейна).

Базовыми объектами могут быть не только цифровые фото-, видео, аудиоматериалы, текстовые, графические файлы, карты или, например, файл с данными биллинга абонента, вносимый в систему по запросу правоохранительных органов оператором мобильной связи.

«Цифровой слепок» может быть сделан также и для материального объекта — вещественного доказательства. В этом случае в систему может быть внесена привязанная к объекту цифровая информация с идентификатора -штрих-кода, QRкода, NFC-метки и т. д., помещенная на объект перед его передачей в хранилище.

В дальнейшем, после внесения цифрового объекта (доказательства) в сеть, блокчейн предоставит возможность быстрой проверки подлинности и/или отображения всей истории движения этого объекта и пользовательских действий по его изменению. В этом свете техническая задача прослеживаемости доказательств оказывается, в своем роде, близкой блокчейн-решениям для контроля цепочек поставок («прослеживаемости» товаров и защиты брендов от подделок).

В заключении можно отметим, что в целом, технология блокчейн в работе правоохранительных органов может быть полезна для:

- повышения доступности оперативных данных, включая также базы доказательств, связанных с актуальными расследованиями и архивными делами, с подтверждением их «подлинности»;

- повышения «прослеживаемости» и прозрачности хранения данных и, следовательно, повышения уровня подотчетности и доверия к работе правоохранительных органов[14].

Предполагается, что использование приватных, «корпоративных» «блокчейнов», в конечном счете, даст возможность суду, прокуратуре, защитнику самостоятельно проверить историю видео-доказательства, подлинность которого будет подтверждена криптографическими алгоритмами.

ГЛАВА 3. УГОЛОВНО-ПРОЦЕССУАЛЬНАЯ РЕГЛАМЕНТАЦИЯ ПРОВЕДЕНИЯ ОНЛАЙН ОБЫСКА

Согласно Стратегическому плану развития Республики Казахстан до 2025 года, утвержденному 15 февраля 2018 года № 636, уголовные, гражданские дела и дела об административных правонарушениях будут поэтапно переводиться в электронный формат — инициатива 4.6 «Цифровизация правоохранительных органов и судов»[15].

В рамках реализации Государственной программы «цифровизации судов и правоохранительных органов» Генеральной прокуратурой на базе информационной системы «Единый реестр досудебных расследований» разработан модуль «Электронное уголовное дело», который интегрирован с судебной информационной системой «Төрелік».

Это позволило цифровизировать все стадии уголовного судопроизводства (от регистрации правонарушения до вынесения приговора суда).

Необходимо отметить, что на данный момент внесены соответствующие поправки в Уголовно-процессуальный кодекс Республики Казахстан, предусматривающие расследование уголовных дел в электронном формате и разрабатываются различные функционалы, например, АРМ «Криминалист», позволяющий проводить электронное назначение и получение криминалистических исследований, и АРМ «Экспертиза», позволяющий также проводить электронное назначение и получение судебных экспертиз.

Согласно ч. 1 ст. 252 УПК Республики Казахстан, обыском является следственное действие, которое производится с целью обнаружения и изъятия предметов или документов, имеющих значение для дела, в том числе обнаружения имущества, подлежащего аресту.

Данную норму мы проанализируем в условиях расследования уголовного дела в электронном формате как (онлайн обыск) в рамках уголовно-процессуальной регламентации зарубежных стран и Республики Казахстан.

Отметим, что в условиях цифровизации и информатизации (персональные компьютеры, мобильные устройства, средства видеонаблюдения и т.д.) все это облегчает следственную работу для обнаружения предметов или документов, имеющих значение для уголовного дела, в том числе обнаружения имущества, подлежащего аресту.

У следователей западных стран уже имеется опыт применения удаленного доступа к цифровым устройствам с помощью вирусных программ, разработанных специалистами правоохранительных органов, согласованные с государственными органами и разработчиками антивирусных программ.

Так, например, в США еще в 2001 году впервые была разработана и использована вирусная программа «Волшебный фонарь», которая позволяла удаленно через Интернет получать информации о паролях и файлов персональных компьютеров. Подобные программы постепенно были усовершенствованы, где сейчас аналогичные вирусные программы позволяют получать информации об IP- адресах, местонахождении, просмотренные сайты и веб-страницы компьютера подозреваемого.

Положительный опыт США по поиску доказательств через Интернет был изучен в Европейских странах, где правоохранительными органами Германии были разработаны специальные вирусные программы (называемые «ГосТроян») и в 2008 году законодательно регламентированы об использовании данной программы для расследования преступлений, связанных с терроризмом[16].

В 2017 году использование программы «ГосТорян» начали применять в случаях расследования особо тяжких преступлений (военные преступления, геноцид), также и иных категорий преступлений (хранение и сбыт наркотических средств, легализации денежных средств, добытых преступным путем, и краж).

Тем самым в уголовно-процессуальном законодательстве ФРГ появилась статья 100b «Онлайн-обыск» — «Online-durchsuchung», позволяющая следователю проводить обыск в цифровом устройстве у подозреваемого дистанционно.

В практике применения следователь запускает вирусную программу «ГосТорян» через интернет на компьютер или мобильное устройство подозреваемого, где программа копирует все файлы с жесткого диска и с электронной почты, далее записывает сайты, который он посещал, отправляет все собранные данные следователю для дальнейшей обработки.

Несмотря на то, что вышеуказанные программы облегчают работу следователю в раскрытии преступления, некоторые специалисты отмечают, что есть и обратная сторона медали, как злоупотребление служебными полномочиями работниками правоохранительных органов.

Однако на это законодатели ФРГ регламентировали применение вирусной программы «ГосТорян» только с разрешения суда. То есть основанием для проведения «онлайн-обыска» в Германии является санкция суда.

Так, например, основанием для проведения «онлайн-обыска» в рамках уголовно-процессуального законодательства Германии регламентировано как:

а) возникновение подозрения в совершении или соучастии в совершении особо тяжкого преступления или его подготовке;

б) возникновение необходимости в исследовании обстоятельств дела или определении местонахождения обвиняемого, если использование иных средств поиска затруднено или невозможно.

С научной точки зрения, в своих трудах И. И. Карташов отмечает, что «обыск посредством удаленного доступа, имеет ряд существенных недостатков: вопервых, в отличие от обыска в классическом его понимании, в данном случае не происходит изъятия обнаруженной информации, а осуществляется лишь ее копирование, во-вторых, информация может храниться на физическом носителе, располагающемся за границами Российской Федерации»[17].

Противоположную точку зрения высказывает А. Н. Иванов, отмечая, что «вопервых, термины «виртуальные, электронные и цифровые следы» в криминалистике используются активно, такие следы остаются в памяти жестких дисков, но не доступные непосредственному восприятию, для извлечения и исследования указанных следов, необходимы специальные программы. Тем самым вопрос, на непосредственность восприятия само собой отпадает; во-вторых, особенность преступлений, совершенных с использованием цифровых технологий, это оставление цифровых следов, однако в крупных сетях местонахождение конкретного физического сервера может быть вообще не установлено, тем самым практика показывает, что для следствия физическое местонахождение искомой цифровой информации не имеет какого-либо значения. То есть развитые телекоммуникационные средства не требует непосредственного присутствия следователя в том месте, где находится цифровая информация. Такая информация может быть извлечена и изъята удаленно в рамках обыска»[18].

Что же касается «Обыска и выемки хранимых компьютерных данных удаленно», то 23 ноября 2001 году в Будапеште государствами-членами Совета Европы была подписана «Конвенция о компьютерных преступлениях» № 185, где отмечается, что каждая Сторона принимает нормативно-правовые акты, согласно которым можно потребовать для предоставления ее компетентным органам полномочий на удаленный обыск или иной аналогичный доступ к:

a) компьютерным системам или жесткому диску, а также хранящимся файлами данным;

б) носителям цифровых данных, на которых могут храниться искомые доказательственные информации, на ее территории[19].

Однако Республика Казахстан в настоящей Конвенции не участвует.

На наш взгляд, сегодня основным количеством носителей цифровой информации являются мобильные (сотовые) устройства. И если еще десять лет тому назад следственным органам было достаточно, что эксперт извлекал из мобильного устройства: список контактов, вызовы входящих и исходящих звонков, SMS-сообщения, то сейчас, необходимым является извлечение истории обмена мгновенными сообщениями, истории совершения платежей через мобильный банкинг, извлечение геоданных (GPS), восстановление удаленной информации и т. п.

Также надо принять во внимание, что современные преступления совершаются в частности с использованием информационных и цифровых устройств, а криминалистический анализ данных, которые они содержат, является сравнительно молодым направлением компьютерной криминалистики или «форензики»[20].

Таким образом, если форензика — это «прикладная наука о раскрытии преступлений, связанных с информационными технологиями, об исследовании цифровых доказательств, методах поиска, получения и закрепления таких доказательств»21, то криминалистическое исследование информационных и цифровых устройств — подраздел форензики, занимающийся поиском, извлечением и фиксацией цифровых доказательств, имеющихся в мобильных устройствах, таких как сотовые телефоны, смартфоны, планшетные, ноутбуки, компьютеры и т. п.[21] Все это подводит нас к выводу о том, что пришло время рассмотреть данный вопрос и внести изменения и дополнения в Уголовно-процессуальный кодекс Республики Казахстан с регламентацией «онлайн-обыск» как следственного действия, проводимого в области обработки и передачи цифровых информаций, а тактические приемы полученных данных признать допустимыми в доказывании по уголовным делам.

Так как за 2018 год в электронном формате расследовалось — 15328 уголовных дел, что составило 4,6 % от общего количества расследуемых правонарушений в Республике Казахстан[22], и эта цифра будет ежегодно расти.

Значимость «онлайн-обыска» трудно переоценить, так как ежегодно на рынок поступают все новые модели мобильных и цифровых устройств, в которых хранится масса данных о пользователях и его действиях, которые могут помочь в расследовании сложных преступлений следственным органам.

ГЛАВА 4. ТАКТИКО-ТЕХНИЧЕСКИЕ ПРОБЛЕМЫ ИССЛЕДОВАНИЯ ОБЛАЧНЫХ ОНЛАЙН-ХРАНИЛИЩ И СОДЕРЖАЩИХСЯ В НИХ ДАННЫХ

Информационные технологии прочно вошли нашу жизнь: интернет и мобильная связь стали основой для новых форм коммуникации, экономической активности и развлечений. Сетевое пространство интернета благодаря информационно коммуникационным технологиям формирует качественно новую среду для передачи и распространения информации, удаленного оказания сервисов и услуг.

Вместе с тем, растет и количество хранимой информации в мобильных телефонах и персональных компьютерах. На них хранятся важные личные и рабочие файлы. Также юридические и физические лица имеют возможность хранить большие данные в крупных централизованных облачных серверах.

В материалах свободной энциклопедии из Википедии — облачное хранилище данных — это модель онлайн-хранилища, в котором данные хранятся на многочисленных распределённых в сети серверах, предоставляемых в пользование клиентам, в основном, третьей стороной. Данные хранятся и обрабатываются в так называемом «облаке», которое представляет собой, с точки зрения клиента, один большой виртуальный сервер. Физически же такие серверы могут располагаться удалённо друг от друга географически[23]. Наиболее популярными среди них являются: Яндекс. Диск, SkyDrive, Google Drive и Dropbox[24].

Отметим, что кроме личных и рабочих файлов в облачных онлайн- хранилищах могут содержатся информации, способствующие расследованию уголовных правонарушений. На практике много случаев, когда фото, видео и –аудио-файлы, сохраненные в облачных хранилищах, помогли следствию при расследовании уголовных дел. Например, при рассмотрении одного уголовного дела следователями было установлено, что отец снимал видео во время избиения своего несовершеннолетнего ребенка.

Выяснилось, что отец удалил видео с сотового телефона, но не учел, что его данные синхронизируются с облачным хранилищем. С помощью специализированного программно-аппаратного обеспечения специалистам удалось получить данные из облачного хранилища, и преступник понес наказание.

Важную информацию, хранимую в облачном хранилище, можно выявить также и при расследовании заказных убийств, восстанавливая обмен фотографиями интернет связи между заказчиком убийства и исполнителем, а также географические данные.

В нашей работе мы рассматриваем вопрос тактико-технических проблем исследования облачных онлайн-хранилищ и содержащихся в них данных. Так как существенным препятствием расследования преступлений в данной сфере является недостаточная научная проработка действий специалиста по получению значимой информации.

При тактико-технических исследованиях облачных онлайн-хранилищ и содержащихся в них данных имеется ряд трудностей:

- Не способность программных обеспечений извлекать информационные данные из всех облачных хранилищ.

- Удаление данных из облачных хранилищ злоумышленниками, для сокрытия информации о совершенных преступлениях.

- Высокая стоимость специализированных программных комплексов, предназначенных для работы с облачными технологиями, зачастую является препятствием при расследовании инцидентов в сфере информационной технологии.

Раскрывать преступления, совершенные с применением информационных технологий, сложно, так как нередко злоумышленники прибегают к различным уловкам, маскируют свои преступные деяния различными способами.

Для выявления преступлений, совершаемых с использованием облачных хранилищ, специалисты используют криминалистические методы, применяемые при производстве экспертиз возможностями криминалистической техники в короткие сроки получить значимую информацию (онлайн) из облачных хранилищ и мобильных устройств участников инцидента.

Облачные хранилища данных UFED Cloud Analyzer (далее — программа UFED) — это виртуальная база потенциальных доказательств для экспертовкриминалистов и следователей. Она часто содержит информацию о важных связях, которые помогают раскрывать преступления. Тем не менее доступ к облачному хранилищу часто ограничен[25].

Программа UFED дает возможность специалисту своевременно извлекать, сохранять и анализировать личные данные из социальных сетей — Instagram, Twitter, Facebook и т. д. Это касается хранилища файлов и другого контента, который хранится в облаке.

Данное решение — часть серии программы UFED PRO — представляет собой уникальный инструмент для расследований, позволяющий автоматически собирать существующие облачные данные и метаданные и упаковывать их таким образом, чтобы их можно было использовать в суде.

Программа UFED дает возможность:

- выполнять мгновенное извлечение частных данных пользователя;

- унифицировать и организовывать разрозненные данные в единую форму;

- передавать и интегрировать данные для последующего анализа.

| Извлечение данных с мобильных устройств | доступ к личным данным, расположенным в облачном хранилище, с помощью информации для входа в систему, извлеченной из мобильного устройства. |

| Извлечение на базе имени пользователя | доступ к персональным облачным данным с помощью имени пользователя и пароля, извлеченного из личных файлов, контактов или с помощью других средств обнаружения. |

| Обеспечение сохранности криминалистических данных | извлечение информации из облачных источников данных с протоколированием и отслеживанием всего процесса с целью обеспечения достоверности данных. |

Каждая часть извлеченных данных разделяется и позднее может быть сопоставлена с оригинальными данными.

Визуализация данных в едином формате:

- приведение данных разных облачных услуг к единому виду;

- просмотр данных в унифицированном формате и в формате хронологии; — предварительный просмотр файлов, контактов или карт. Отчеты, совместное использование и экспорт:

- создание и передача удобочитаемых отчетов в формате pdf для всех данных или отфильтрованной информации;

- экспорт извлеченных данных в другие инструменты для анализа с целью более глубокого анализа и перекрестного сравнения со сторонними данными.

Получение информации из облачных хранилищ с помощью программного комплекса «Мобильный Криминалист» (далее — программа МК) — это техникокриминалистическая экспертная программа, позволяющая извлекать данные из облачного хранилища.

Для входа в облачный сервис программы МК необходимо использовать извлеченные из мобильных устройств пароли или токены. После импорта данных из облака их можно посмотреть и проанализировать в интерфейсе ПО МК, в том числе в аналитических разделах:

- Модуль карт.

- Граф связей.

- Лента событий.

- Объединенные контакты и т. д.

Многие пароли и токены можно извлечь из мобильного устройства с помощью программы МК. Если в устройстве хранятся пароли и токены к учетным записям, программа их автоматически найдет и расшифрует. В настоящее время поддерживается извлечение паролей/токенов из устройств Android, Windows Phone и iOS. Как только соединение с сервисом установлено, программа МК начинает извлечение данных. После этого специалисту становится доступна следующая информация:

- данные об учетной записи;

- информация об альбомах; — фотографии, видео; — географические данные.

Информация об истории местоположений хранится в закрытом формате на серверах Google и в облачном хранилище, если установлена синхронизация между мобильным устройством и облачным хранилищем. Получение данных из облачного хранилища делает исследование сложным и практически неосуществимым. Однако данная программа МК способна извлечь и проанализировать полученные данные для дальнейшей работы с ними.

В заключении отметим, что исследования облачных онлайн-хранилищ и содержащихся в них данных с помощью программ UFED и МК дают возможность провести оперативный технико-криминалистический анализ. При этом следует учитывать совершенствование облачных хранилищ. Получение информации из облачного хранилища требует от специалиста глубоких знаний и компетентности, а также основательной подготовки и значительного количества времени. Приведенные в данной работе тактико-технические проблемы исследования облачных онлайн-хранилищ и содержащихся в них данных могут способствовать повышению эффективности исследования информации, расположенной в облачных хранилищах.

ГЛАВА 5. ИЗВЛЕЧЕНИЕ И ФИКСАЦИЯ ИСТОЧНИКОВ ИНФОРМАЦИИ В СОЦИАЛЬНЫХ СЕТЯХ В РАМКАХ СЛЕДСТВЕННОГО ДЕЙСТВИЯ КАК ОНЛАЙН-ОБЫСК

В материалах свободной энциклопедии из Википедии — «социальная сеть это — онлайн-платформа, которую люди используют для общения, создания социальных отношений с другими людьми, которые имеют схожие интересы или офлайнсвязи»[26].

Характерные особенности социальных сетей:

- создание личных профилей (публичных или полупубличных), в которых зачастую требуется указать реальные персональные данные и другую информацию о себе (место учебы и работы, хобби, жизненные принципы и др.);

- предоставление практически полного спектра возможностей для обмена информацией (размещение фотографий, видеозаписей, текстовых записей (в режиме блогов или микроблогов), организация тематических сообществ, обмен личными сообщениями и т. п.);

- возможность задавать и поддерживать связь с другими пользователями, с которыми имеются некоторые отношения (например, дружба, родство, деловые и рабочие связи и т. п.).

Популярность в Интернете социальные сети начали завоевывать в 1995 г., с появлением американского портала Classmates. com («Одноклассники» являются его русским аналогом). Проект оказался весьма успешным, что в следующие несколько лет спровоцировало появление не одного десятка аналогичных сервисов[27]. Но официальным началом бума социальных сетей принято считать 2003-2004 гг., когда были запущены LinkedIn, MySpace и Facebook.

В странах независимых государств и в Казахстане мода на социальные сети пришла двумя годами позже — в 2006 г., с появлением «Одноклассников» и «ВКонтакте». Возможностями данных сервисов является многоязычность социальных сетей, используемая для поиска одноклассников, однокурсников, бывших выпускников, а также родных и близких родственников и общения с ними.

Рассмотрим конкретные виды социальных сетей, которые можно использовать в рамках следственного действия как онлайн-обыск. Так как информация, размещенная в социальных сетях, может быть использована в раскрытии и расследовании преступлений.

В этой связи особый интерес для расследования преступлений представляют различные социальные сети, которые используются практически каждым человеком в своей повседневной или преступной деятельности и, соответственно, содержат в себе значимую информацию о правонарушителе.

Вышеуказанные социальные сети являются бесплатными и для их использования нет необходимости в получении дополнительных специальных разрешений, знаний и навыков.

Основной криминологический показатель, который позволил выявить исследование, — это структура преступности, связанная с использованием социальных сетей в криминальных целях.

Наибольшую долю правонарушений, совершаемых в социальных сетях, составляют:

- незаконный оборот наркотических средств и психотропных веществ;

- мошенничества;

- преступные посягательства на собственность и т. д.

Тема извлечений и фиксации источников информации в социальных сетях в рамках следственного действия как онлайн-обыск носит открытый и проблемный характер.

В первую очередь правонарушителей волнуют вопросы, касающиеся сокрытия преступления (переписок, звонков, контактов и др.). Правонарушители всячески пытаются скрыть свои преступные деяния и информацию об этих действиях, в случаях когда ими используются средства связи, персональные компьютеры и другие информационные технологии.

Отметим, что порталы социальных сетей, которые получили мировую популярность, используют сквозное шифрование, то есть все сообщения (как входящие, так и исходящие) зашифровываются и расшифровываются, автоматически копируются и сохраняются в память непосредственно на конкретном персональном оборудовании (далее — ПО).

В том случае, если пользователь персонального компьютера настроил возможность сохранения копий в иных местах, например, в облаке (Mail.ru, Google Drive, DropBox, iCloud и пр.), то периодически ПО будет обязательно создавать там резервные копии переписок, включающих:

- непосредственно сами сообщения (в том числе идентификатор пользователя);

- фото-, видеофайлы;

- входящие и исходящие звонки; — телефонные номера (контакты).

Отметим, что для получения значимой информации из порталов социальных сетей необходима дешифровка указанных выше резервных копий, для чего используют криптографический ключ, генерируемый на сервере, например, Mail.ru, Google Drive, DropBox, iCloud и пр.

Он создается тогда, когда впервые делают копии сообщений, фото- и видеоматериалов и пр. в облачном хранилище.

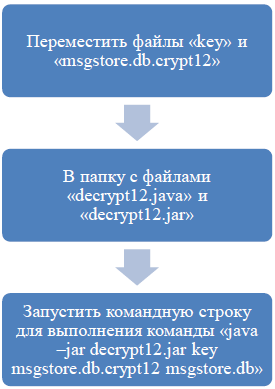

Криптографический ключ хранится на техническом устройстве и для его извлечения требуется извлечь данные из этого устройства (с этой целью прибегают к использованию определенных программных обеспечений, например, «Мобильный Криминалист).

Обладая key-файлом, возможно использовать опенсорсные (от англ. Open Source — открытый источник) утилиты для дешифрования резервных копий сервера, например, Mail.ru, Google Drive, DropBox, iCloud и пр. (таблица 1).

Таблица 1

После чего дешифрованную резервную копию можно обнаружить в файле msgstore.db, которая возможно открыть благодаря различным программам (например, DB Browser for SQLite).

Таким образом, подводя итог вышеизложенному, можно отметить, что при извлечении и фиксации источников информации в социальных сетях в рамках следственного действия как онлайн-обыск и при процессуально правильном подходе (обнаружении, фиксации, изъятии) полученные сведения могут быть использованы как в качестве ориентирующей информации для дальнейшего расследования, так и в качестве доказательств по уголовным делам.

ГЛАВА 6. ОСОБЕННОСТИ ПРОИЗВОДСТВА/ОНЛАЙН-ОБЫСКА НА ВЕБ-САЙТАХ

Согласно материала свободной энциклопедии (Википедии) — «онлайн обыск» представляет собой негласный криминальный или разведывательный доступ к чужим информационным системам через коммуникационные сети и используется правоохранительными органами для сбора информации[28].

Анализ уголовно-процессуального законодательства зарубежных стран показал, что так или иначе специальные и правоохранительные органы используют различные программные обеспечения по расследованию преступлений. Так, например:

Германия.

Правовой основой для «онлайн-обыска» в Германии является § 100 b Уголовно-процессуального кодекса, где в программе по укреплению внутренней безопасности федерального правительства Германии «онлайн-обыск» описывается как мера «поиска удаленных персональных компьютеров по содержанию, связанному с процедурой, без фактического присутствия на месте устройства»[29].

Австрия.

Одновременно с обсуждением в Германии рассматривались и возможности «онлайн-обыска и наблюдения» в Австрии. Одним из аргументов сторонников является борьба с терроризмом, детской порнографией и организованной преступностью.

Противники отмечают, что «онлайн-обыск» может проводиться по всем правонарушениям под видом борьбы с терроризмом. Таким образом, «онлайн-обыск» на частных компьютерах применяется при расследовании в случае преступлений, санкция за совершение которых грозит более 10 лет, и это только в том случае, если есть судебное решение[30].

Швейцария.

В Швейцарии поиск в Интернете не регулируется законом.

Однако, в 2011 году вредоносная программа как троян Digitask была использована для наблюдения за Андреа Штауффахера, обвиненного в поджогах и подготовке взрывчатых веществ, а также в других случаях при расследовании терроризма и наркопреступлений. По мнению властей, использование вредоносных программ осуществлялось на основе статьи 280 Уголовно-процессуального кодекса (Швейцарии)[31].

Франция.

8 февраля 2011 года во Франции был принят закон, направленный на усиление внутренней безопасности (Loi d’orientation et de), этим законом французские органы безопасности были наделены полномочиями для «негласных онлайнобысков»[32].

Великобритания.

В Великобритании «онлайн-установки» вредоносных программ предусмотрены законом еще 1990 году и законом о расследованиях с 2000 года[33].

Подводят итог, отметим, что правовые нормы анализируемых зарубежных стран по «онлайн-обыску» позволяют сотрудникам правоохранительных органов при подозрении в тяжких преступлениях проводить тайные обыски в квартире и при этом проверять компьютеры и устанавливать вредоносные программы для доступа к сложно-доступным и недоступным электронным документам.

Отметим, что под «информационными системами» понимаются не только компьютеры, но и мобильные устройства, такие как персональные цифровые помощники и смартфоны (телефоны с дополнительными функциями, такими как адресная база данных, календарь, средство просмотра документов и программа электронной почты и т. д.).

С учетом технического развития, в том числе прогрессивности цифровых технологий в контексте «онлайн-обыска» целесообразно рассматривать все информационно-технические системы, имеющие доступ в интернет. Даже некоторые MP3-плееры сегодня имеют мощные коммуникационные модули.

Всемирная система объединённых компьютерных сетей для хранения, обработки и передачи информации (интернет) связана массовыми данными, имеющая уникальный адрес и воспринимаемая пользователем как единое целое. Веб-сайты называются так, потому что доступ к ним происходит по протоколу HTTP[34].

Веб-сайт, как система электронных документов (файлов данных и кода), может принадлежать частному лицу или организации и быть доступным в компьютерной сети под общим доменным именем и IP-адресом или локально на одном компьютере[35].

В рамках производства «онлайн-обыска на Веб-сайтах» отметим, что интерфейс целевой системы онлайн может использовать поиск, чтобы исследовать другие системы (например, через подключенный сетевой порт компьютера). Таким образом, серверы или каталоги серверов, доступные через целевую систему, также могут быть затронуты «онлайн-обыском»[36].

«Онлайн-обыск» включает в себя такие функции как доступ на выбранные документы (по ключевым словам) или сохраненные электронные сообщения, а также регистрация всех в одной информационно-технологической сети выполненных мероприятий (в том числе PIN-коды, пароли и т. д.).

Также технически возможен анализ операционной среды, например, путем использования в целевой системе встроенного микрофона или подключенной вебкамеры для контроля пространства.

Для работы с программами в рамках онлайн-обыска необходимо детальное знание технических условий целевой системы. Например:

- используемая операционная система (производитель, версия, и т. д.);

- используемый технический доступ в интернет (дозвон или провайдер);

- используемая защита программного обеспечения (защита от вирусов, персональный браузер, шифрование программного обеспечения и т. д.);

- выполненная конфигурация безопасности (права пользователя в системе, конфигурация программного обеспечения защиты);

- пользователь целевой системы, обеспечивающий связь, а также используемые для него программы с указанием версии (например, IP, электронная почта, браузер).

В заключении можно отметить, что доступ к онлайн-обыску можно провести и в рамках конфискации. Тем не менее, при сборе доказательств можно натолкнуться на ограничения, требующие оперативного исследования, например:

- содержимые анонимных записей в онлайн-форумах или чат-сообщениях, как правило, они не такие деревянные, если копии хранятся на сервере системы;

- данные, сохраненные в целевой системе и вновь удаленные лишь на короткое время, восстановлению подлежат при изъятии только в том случае, если удаление произошло «поверхностно» с использованием функций удаления операционной системы;

- если данные из целевой системы передаются и хранятся на внешних серверах и доступ к ним возможен только при наличии сведений о внешней системе и данных доступа;

- если данные передаются по зашифрованным соединениям, традиционные методы обнаружения не позволяют прослушивать учетные данные;

- на мобильных системах сохраненные данные могут не подлежать изъятию в случае повреждений (например, воде, огне) или, в некоторых устройствах (смартфоны или ПК), при запуске мгновенного удаления;

- при злоупотреблении чужого DSL-соединения или незащищенного беспроводного Интернет-доступа третьих лиц;

Таким образом, подводя итог в рамках особенности производства «онлайнобыска» на веб-сайтах, приходим к следующим выводам:

- Программные обеспечения для онлайн-обыска имеют широкие возможности по доступу к используемым информационным данным и паролям.

- «Онлайн-обыск» — это негласный доступ работников правоохранительных органов к информационно-техническим системам подозреваемых в рамках уголовного дела.

ГЛАВА 7. СУДЕБНЫЙ КОНТРОЛЬ ЗА ПРОИЗВОДСТВОМ ОНЛАЙН-ОБЫСКА: ПРОБЛЕМЫ ОБЕСПЕЧЕНИЯ ПРАВ УЧАСТНИКОВ

Порядок уголовного судопроизводства на территории Республики Казахстан определяется Конституцией Республики Казахстан, конституционными законами, Уголовно-процессуальным кодексом Республики Казахстан, основанными на Конституции Республики Казахстан и общепризнанных принципах и нормах международного права (ч.1 ст.1 УПК РК)[37]. В соответствии с ч. 2 ст. 13 Конституции Республики Казахстан, «Каждый имеет право на судебную защиту своих прав и свобод»[38].

Полномочия суда как органа судебной власти определяются законом, где одним из полномочий является строжайшее постановление (санкция) (ч. 1 ст. 58 УПК Республики Казахстан). Тем самым только суд правомочен разрешать в ходе досудебного производства органом уголовного преследования совершение процессуального действия.

В ходе досудебного производства, согласно уголовно-процессуальному законодательству Республики Казахстан, судебный контроль производится за рядом следственных или иных процессуальных действий (Глава 7 «Суд» УПК РК). Это продиктовано стремлением законодателя оградить лиц, вовлекаемых в уголовный процесс, от необоснованного ограничения их прав и возможного применения мер процессуального принуждения.

Однако необходимо отметить, что многие следственные и иные процессуальные действия, не терпящие отлагательства, могут быть произведены по постановлению следователя или дознавателя, но с последующим направлением материалов следственному судье на санкционирование в суточный срок (ч. 14 ст. 220 УПК Республики Казахстан).

Согласно исследуемому вопросу, «судебный контроль за производством» нового института «онлайн-обыск» отмечен как поиск информации о правонарушениях через интернет путем взлома персональных компьютеров правоохранительными органами.

Данный институт является не исследованным в Республике Казахстан, новым, актуальным и развивающимся в зарубежных странах способом получения цифровых доказательств. Тем не менее, у зарубежных законодателей множество юридических вопросов и критики с точек зрения нарушений конституционных право на неприкосновенность частной жизни[39].

Мы согласны с тем, что с точки зрения конфиденциальности «онлайн-обыск» является массовым вторжением в частную жизнь. Тем не менее, приведем два громких процесса, которые всколыхнула в 2018 году общественность Германии, расследования преступлений с применением Госстроян в рамках «онлайнобыска»:

2 августа 2018 года перед земельным судом города Лимбург предстали четверо мужчин, обвиняемых в создании одного из крупнейших сайтов для педофилов Elysium. В момент его обнаружения в июне 2017 года на нем было зарегистрировано более 90 тысяч пользователей. До этого портал Elysium на протяжении полугода работал в теневом сегменте интернета даркнет41.

7 августа 2018 года во Фрайбурге был вынесен приговор на процессе по делу о сексуальном насилии над мальчиком, которому недавно исполнилось 10 лет. Мать ребенка и ее гражданский муж были приговорены к длительным срокам тюремного заключения. Суд счел доказанным, что мать и ее сожитель не только сами многократно сексуально надругались над ребенком, но и в течение двух лет предлагали его мужчинам для секса за деньги через портал Elysium[40].

По мнению Йоханнес-Вильгельм Рёриг (Johannes-Wilhelm Rörig), уполномоченный федерального правительства по вопросам борьбы с сексуальным насилием над детьми отметил, что «интернет становится главным местом преступлений, связанных с сексуальным насилием», а теневой сегмент интернета даркнет, по его мнению, уже давно «стал пристанищем для самых опасных преступников»[41].

Даркнет — это анонимная и неконтролируемая часть интернета, недоступная обычным поисковым системам типа Google. Он работает децентрализованно, доступ к нему осуществляется через специальные браузеры, такие как Tor, которые маршрутизируют зашифрованные сообщения через несколько серверов, чтобы замаскировать местоположение пользователя. Таким образом пользователи могут сохранять практически полную анонимность. Кроме того, получается, что фактически одновременно может существовать не один, а множество даркнетов.

На этом пути есть и дополнительные препятствия: новых участников закрытых сообществ зачастую должны порекомендовать так называемые «проверенные» пользователи или лица с особым привилегированным статусом. Все это делает наблюдение за даркнетом со стороны правоохранительных органов еще более сложным. Главным средством расчетов в даркнете являются криптовалюты, такие, как биткоин, также обеспечивающие анонимность сторон. Благодаря этому даркнет может существовать практически автономно.

Британец Джейми Бартлетт, один из ведущих мировых специалистов в области влияния современных технологий на общество, активно исследовал даркнет и сравнивал его работу с работой сетевых торговых площадок. По словам Барлетта, по своей функциональности даркнет ни в чем не уступает современным сайтам электронной торговли и полностью ориентирован на потребности покупателей, включая отзывы клиентов[42]. «В первую очередь площадки в даркнете используются для торговли наркотиками. Ежегодно на подобных сайтах осуществляются десятки или даже сотни тысяч таких сделок, оплата производится биткоинами. Затем товары доставляются по указанному адресу — как и обычные вещи, купленные на Amazon или Ebay. Единственное отличие состоит в том, что в данном случае все происходит анонимно»[43].

Резюмируя отметим, что преступления, совершаемые в сетях интернета, являются латентными и широкие возможности «онлайн-обыска» в отличие от классических методов расследования законодательства Республики Казахстан являются своевременными.

Для следственно-оперативных работников — исследование персонального компьютера преступников может проводиться в рамках согласно ст. 220 «Общие правила производства осмотра», ст. 221 «Осмотр и хранение вещественных доказательств», ст. 245 «Негласное снятие информации с компьютеров, серверов и других устройств, предназначенных для сбора, обработки, накопления и хранения информации», ст. 252 «Обыск», ст. 253 «Выемка», ст. 254 «Порядок производства обыска и выемки» УПК Республики Казахстан, где персональный компьютер может быть изъят и исследован экспертами на предмет технологического содержания.

По нашему мнению, наиболее эффективным следственным действием в рамках исследования персональных электронных вычислительных машин является ст. 245 УПК РК «Негласное снятие информации с компьютеров, серверов и других устройств, предназначенных для сбора, обработки, накопления и хранения информации».

Однако, на наш взгляд, данные негласные следственные действия достигают определенных пределов, то есть следственно-оперативные подразделения могут копировать информации, которые сохранены в персональных компьютерах, но не могут в режиме онлайн прослеживать децентрализованные специальные браузеры как Tor, которые маршрутизируют зашифрованные сообщения через несколько серверов, чтобы замаскировать местоположение пользователя.

Следующей проблемой является внешние хранилища данных, так как данные хранилища находятся вовне, на нескольких серверах, часто в других государствах и естественно не могут быть найдены и исследованы как изъятое с персонального компьютера.

Даже в том случае, если персональные данные будут изъяты с внешних хранилищ, то нет гарантий, что данные действия проводились именно с персонального компьютера подозреваемого.

Таким образом, внешние хранилища данных уже могут представлять собой проблему в следственно-оперативной практике.

Вышеуказанные проблемы приводят нас к мысли, что для проведения процессуальных мер следственными органами, в рамках расследовании преступлений с применением информационных технологий, необходима разработанная компьютерная программа для производства «онлайн-обыска», которая будет в режиме онлайн прослеживать децентрализованные специальные браузеры как Tor и передавать копии в следственные органы для проверки.

На основаниях вышеизложенного считаем необходимым рассмотреть вопрос внедрения нового института как «Онлайн-обыск».

В разделе некоторых понятий, содержащихся в УПК Республики Казахстан, добавить определение в следующей редакции:

«Онлайн-обыск — это негласный доступ работников правоохранительных органов к информационно-техническим системам подозреваемых в рамках уголовного дела».

Также предлагаем закрепление данного института в действующем УПК Республики Казахстан, а именно в ч. 1 ст. 252 «Обыск» УПК Республики Казахстан следующим образом: «Онлайн-обыск производится с целью обнаружения и изъятия электронных документов, имеющих значение для дела, в том числе обнаружения информации о правонарушениях, подлежащего изъятию».

В ч. 1 ст. 254 «Порядок производства обыска и выемки» УПК Республики Казахстан закрепить, что:

1-1. Онлайн-обыск производятся лицом, осуществляющим досудебное расследование, по мотивированному постановлению. Постановление о производстве онлайн-обыска, а также выемке документов, содержащих государственные секреты или иную охраняемую законом тайну, должно быть санкционировано следственным судьей.

1-2. Онлайн-обыск проводится с санкции следственного судьи специализированного следственного суда, специализированного межрайонного следственного суда на основании мотивированного постановления лица, осуществляющего досудебное расследование, либо иных должностных лиц, уполномоченных на вынесение соответствующего постановления настоящим Кодексом.

В заключении приходим к следующим выводам:

- Перспективы развития и возможности «онлайн-обыска» для правоохранительных органов будут являться существенным результатом по выявлению и расследованию латентных преступлений в области децентрализованных специальных браузерах как Tor.

- Онлайн-обыск как все методы расследования в Уголовно-процессуальном кодексе Республики Казахстан, с точки зрения соблюдения прав и законных интересов граждан, должен проводиться с контроля и разрешения (санкции) суда.

- «Онлайн-обыск» проводить при наличии одного из следующих оснований:

- по делам о преступлениях, санкция за совершение которых предусматривает наказание в виде лишения свободы свыше десяти лет;

- по преступлениям, подготавливаемым и совершаемым преступной группой.

ЗАКЛЮЧЕНИЕ

XXI век — век высоких технологий, где идет возрастающее внедрение новых информационных технологий и использование компетентностного подхода в практической деятельности.

Современные технологии позволяют перейти от теоретических или простых упрощающих решений к сложным математическим моделям и воспользоваться производительными инструментами обработки больших массивов данных, в том числе при помощи искусственного интеллекта. Проанализированный опыт зарубежных инновационных компаний и исследовательских групп, достигших успешных результатов в сфере применения алгоритмов искусственных нейронных сетей, позволяет нам сделать вывод, что данное решение поможет решать практические задачи в сфере общественной безопасности.

В целом можно отметить, что методические рекомендации по изучению теоретических и практических аспектов проведения онлайн-обыска как средства поиска и предварительного исследования, а также источников информации в доказывании по уголовным делам, направлено на совершенствование навыков проведения процессуальных действий в практике.

Ожидаемым эффектом при применении вышеуказанных программ является использование по руководству следственно-оперативной группы процессуальным прокурором в процессе расследования.

Современное состояние информационного обеспечения следственных действий в уголовном процессе является новым и актуальным, где требуется высокий уровень подготовки, знания новейших достижений науки в сфере цифровых технологий. Надеемся, что этому будут способствовать данные методические рекомендации.

- Электронное правосудие и его роль в организации судебной защиты // http://priru.kz/?p=22394.

- Концепция VI Съезда судей Республики Казахстан: 20 ноября 2013 года // http://sud.gov.kz/rus/kategoriya/vi-sezd-sudey.

- Уголовно-процессуальный кодекс Республики Казахстан от 4 июля 2014 года № 231V ЗРК // http://10.61.43.123/rus/docs/K1400000231.

- Книга учета информации (КУИ) — автоматизированная база данных, в которую вносятся любая информация об уголовном правонарушении, включая поводы к началу досудебного расследования, перечисленных в ч.1 ст. 180 УПК РК от 04.07.2014г. // Приказ Генерального Прокурора РК № 89 от 19.09.2014 г. «Об утверждении Правил приема и регистрации заявлений и сообщений об уголовных правонарушениях, а также введения ЕРДР» // Просмотр сайта на 09.04.2015г. www.prokuror.gov.kz.

- Указ Президента Республики Казахстан от 15 февраля 2018 года № 636 «Об утверждении Стратегического плана развития Республики Казахстан до 2025 года» // http://10.61.43.123/rus/docs/U1800000636.

- Конституция Республики Казахстан от 30 августа 1995 года // Информационно-правовая система нормативных правовых актов Республики Казахстан «Әділет». http://10.61.43.123/rus/docs/ K950001000.

- Justin Hendry. Federal Police rush to improve dataset searchability / Itnews.com.au, Nov. 2018 // https://www.itnews.com.au/news/federal-police-rush-to-improve-datasetsearchability-514782.

- Технология блокчейн в работе правоохранительных органов // https://medium.com/@fsa_ai.

- Об утверждении Инструкции о ведении уголовного судопроизводства в электронном формате: Приказ Генерального прокурора Республики Казахстан от 3 января 2018 года // Информационно-правовая система нормативных правовых актов Республики Казахстан «Әділет». http://10.61.43.123/rus/docs/V1800016268.

- Технология блокчейн в работе правоохранительных органов // https://medium.com/@fsa_ai.

- Balaji Anbil. How we’re investigating Digital Ledger Technologies to secure digital evidence / HM Courts & Tribunals Service, Ministry of Justice UK Blog / Aug.2018 // https://insidehmcts.blog.gov.uk/2018/08/23/how-were-investigating-digital-ledgertechnologies-to-secure-digital-evidence.

- Mark Sugrue. Digital Video Chain of Evidence in the 21st Century / eForensics Magazine (#12, 2017 Working with Digital Evidence) // https://eforensicsmag.com/download/working-with-digital-evidence.

- Al Davidson. Increasing trust in criminal evidence with blockchains / Ministry of Justice Digital & Technology Blog, Nov.2017 // https://mojdigital.blog.gov.uk/2017/11/02/increasing-trust-in-criminal-evidence-withblockchains.

- Ian Kearns. Is blockchain good news or bad when it comes to policing and crime? Part 2 / The Police Foundation UK, Sep. 2018. // http://www.police-foundation.org.uk/2018/09/isblockchain-good-news-or-bad-when-it-comes-to-policing-and-crime-part-2.

- Об утверждении Стратегического плана развития Республики Казахстан до 2025 года: Указ Первого Президента Республики Казахстан Н.А. Назарбаева от 15 февраля 2018 года № 636 // http://10.61.43.123/rus/docs/U1800000636.

- Вирус читает чужие тайны // https://irwi99.livejournal.com/256445.html.

- Карташов И. И. Цифровые данные в доказывании по уголовным делам: некоторые проблемы получения // tsifrovye-dannye-v-dokazyvanii-po-ugolovnym-delamnekotorye-problemy-polucheniya.

- Иванов А. Н. Удаленное исследование компьютерной информации: уголовно-процессуальные и криминалистические проблемы // Известия Саратовского университета. Сер. Экономика. Управление. Право. — 2009. — № 2. — С. 74-77.

- Конвенция о преступности в сфере компьютерной информации CETS № 185 (Будапешт, 23 ноября 2001 г.).

- Федотов Н. Н. Форензика — компьютерная криминалистика. — М.: Юридический мир, 2007.

- Там же.

- Михайлов И. Основы криминалистического исследования мобильных устройств // https://www.oxygensoftware.ru/ru/events/articles/640-osvovy-kriminalsticheskogoissledovaniya-ustroistv.

- Информационный сервис Комитет по правовой статистике и специальным учётам Республика Казахстан // http://qamqor.gov.kz/portal/page/portal/POPageGroup/Services/Pravstat.

- Облачное хранилище данных, Материал из Википедии — свободной энциклопедии // https://ru.wikipedia.org/wiki.

- Баркалов Ю. М. Подготовка экспертов по производству компьютерных судебных экспертиз: методические рекомендации. — М.: Воронеж: Воронежский институт МВД России, 2013.

- Исследование облачных хранилищ при расследовании преступлений // https://www.antimalware.ru/analytics/Technology_Analysis/analysis_cloud_storage_inves tigation_of_crimes.

- Материал из Википедии — свободной энциклопедии // Социальная сеть. https://ru.wikipedia.org/wiki.

- Медведев А. Н., Тарасова Д. А. Социальные сети в образовательных организациях // https://cyberleninka.ru/article/v/sotsialnye-seti-v-obrazovatelnyh -organizatsiyah.

- Online-Durchsuchung. Willkommen bei Wikipedia // https://de.wikipedia.org/wiki/OnlineDurchsuchung.

- Das Bundes kriminalamt und das gehackte, Drucksache 18/5779 Hacking Team. (PDF; 173 kB) Deutscher Bundestag, 17. August 2015, abgerufen am 23. Juni 2017.

- Skeptiker nicht überzeugt. SPÖ und ÖVP sind zufrieden. In: ORF.at. 17. Oktober 2007, archiviert vom Original am 19. Oktober 2007; abgerufen am 17. Oktober 2007.

- Peter Mühlbauer: Schweizerische Piratenpartei fordert Aufklärung über möglicherweise illegalen Staatstrojanereinsatz: Die Firma DigiTask lieferte nach eigenen Angaben auch in die Eidgenossenschaft. In: Heise online. 13. Oktober 2011, abgerufen am 13. Oktober 2011.

- Stefan Krempl, Volker Briegleb: Frankreich erhält Websperren ohne Richtervorbehalt. In: heise online. 9. Februar 2011, abgerufen am 28. Februar 2011.

- Regulation of Investigatory Powers Act 2000. Office of Public Sector Information; abgerufen 5. Januar 2009.

- Материал из Википедии — свободной энциклопедии. Сайт. https://ru.wikipedia.org/wiki/.

- Там же.

- Zwar könnten grundsätzlich auch andere Kommunikationstechnologien wie FaxVerbindungen, Bluetooth- oder Infrarot-Übertragung genutzt werden. Deren Eignung ist jedoch wegen der geringen Übertragungsbandbreite und leichten Erkennbarkeit (Fax), der geringen Reichweite (Bluetooth) oder der Erforderlichkeit einer Sichtverbindung (Infrarot) stark begrenzt.

- Уголовно-процессуальный кодекс Республики Казахстан от 4 июля 2014 года № 231V ЗРК // http://adilet.zan.kz/rus/docs/K1400000231.

- Конституция Республики Казахстан принята на республиканском референдуме 30 августа 1995 года // http://adilet.zan.kz/rus/docs/K950001000.

- Online-Durchsuchung. Willkommen bei Wikipedia // https://de.wikipedia.org/wiki/OnlineDurchsuchung.

- Даркнет — там, где преступники чувствуют себя в безопасности. https://www.dw.com/ru/.

- Там же.

- Там же.

- Там же.

- Европейский полицейский конгресс // http://bka.de/pressemitteilungen/hintergrund/vortraege/070213_rede_pr_europ_polizeikon gress.pdf.